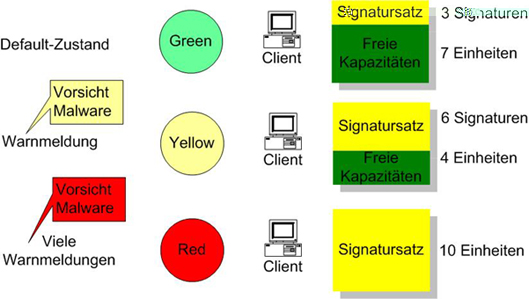

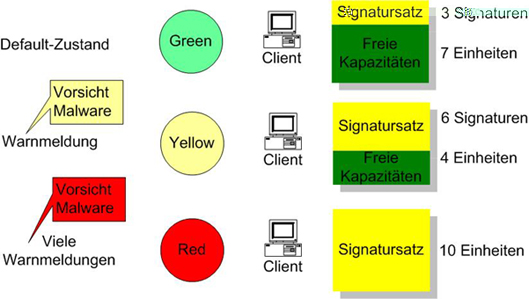

Abbildung 3: Zusammenhang zwischen der aktuellen Alarmstufe und dem verwendeten Signatursatz.

![[*]](images/footnote.png) , um sich in dem "Stresszustand" eine längere Zeit zu befinden. Auf der Hand liegt es deswegen, das System nur dann stark auszulasten, wenn dies wirklich notwendig ist. Im Folgenden wird dieses Prinzip anhand eines Models demonstriert.

, um sich in dem "Stresszustand" eine längere Zeit zu befinden. Auf der Hand liegt es deswegen, das System nur dann stark auszulasten, wenn dies wirklich notwendig ist. Im Folgenden wird dieses Prinzip anhand eines Models demonstriert.

Für ein System sind zehn Arten von Angriffen und deren Signaturen bekannt.

Um ein ankommendes Datenpaket mit einer Signatur zu überprüfen braucht ein System

eine Ressourceneinheit. Jedes dieser Systeme besitzt zehn Ressourceneinheiten

und ist somit zwar in der Lage, alle zehn Signaturen im Speicher zu halten und

die ankommenden Datenpakete damit zu überprüfen, hat allerdings in diesem Fall

keine Kapazitäten mehr, um den anderen Aufgaben nachzugehen. Die natürliche

Lösung besteht darin, das System nur mit einem Teil der bekannten Signaturen

zu betreiben, so dass die Angriffserkennung nicht die kompletten Systemressourcen

für sich beansprucht. In unserem Beispiel verwendet das System im Default-Zustand

("green") für die Signaturen drei Ressourceneinheiten. Sobald mehrere Warnungen

von Seiten anderer Rechner bei diesem System ankommen, entscheidet sich es,

in den Zustand "yellow" zu wechseln. Jetzt arbeitet dieses System mit einem

erweiterten Signatursatz und hat zwar weniger freie Ressourcen zur Verfügung,

kann dafür jedoch auch wesentlich mehr Angriffe erkennen. Die Alarmsstufe "red"

bringt das System dazu, alle ihm bekannten Signaturen in den Speicher zu laden,

so dass die für das System maximale Sicherheitsstufe erreicht worden ist. Abbildung

3 veranschaulicht dieses Prinzip.

Abbildung 3: Zusammenhang zwischen der aktuellen Alarmstufe und dem verwendeten Signatursatz.

Das Senden von Malware-Warnungen an sämtliche Teilnehmer in einem Netzsegment (Broadcast) wäre keine gute Lösung, denn sie würde zu einer unnötig hohen Datenlast und zu einem potenziellen DoS führen, da auch ein Angreifer in der Lage wäre, die Warnmeldungen zu falsifizieren. Im nächsten Abschnitt setzen wir uns mit diesem und einigen anderen interessanten Problemen auseinander und betrachten die Leichtigkeit, mit der sie durch den Einsatz von Agentensystemen gelöst werden können.